El frau publicitari també aconsegueix sortejar el protocol ads.txt

La indústria publicitària va instaurar fa dos anys un protocol per lluitar contra el frau digital, denominat ads.txt (Authorized Digital Sellers). Bàsicament, és un arxiu .txt en el qual els mitjans de comunicació digitals inclouen la llista dels venedors autoritzats per comercialitzar els seus espais publicitaris. D’aquesta manera, s’evita que un comprador adquireixi inventari no autoritzat.

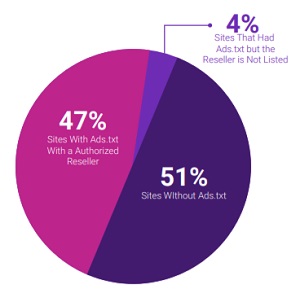

Donada la senzillesa de la seva aplicació, gran part dels mitjans digitals van incloure aquesta imatge en els seus servidors. Segons Alexa, el 41% de les 1.000 capçaleres que controla l’ha implantat. Però DoubleVerify, empresa especialitzada en detectar el frau publicitari, va descobrir a finals de l’any passat una trama que ha aconseguit sortejar el protocol de ads.txt .

Aquesta trama il·lícita, que podria haver recaptat entre 70 i 80 milions de dòlars, utilitzava una xarxa de bots que aconseguien falsificar un web d’un mitjà de comunicació, dotar-la de aparença real per, a continuació, vendre els espais publicitaris d’aquesta web fraudulenta. I això ho feien a través d’un reseller (revenedor) inclòs en el llistat original de ads.txt del diari digital.

Com és possible que un editor autoritzés en el seu arxiu ads.txt un reseller fraudulent? Doncs bàsicament pels moments de dificultat que els mitjans estan travessant a l’hora d’obtenir ingressos a Internet. Ha estat pràctica habitual que molts revenedors es posessin en contacte amb els mitjans perquè els incloguessin en el seu arxiu ads.txt. Davant d’aquesta petició, normalment la capçalera deia que si sense major comprovació de la seva licitud per no menysprear cap ingrés extra. No és estrany, per tant, que -segons Alexa- la immensa majoria dels mitjans amb ads.txt implantat incloguessin resellers en els seus llistat. I alguns d’ells s’ha demostrat que era fraudulent.

Font i infografia: Dircomfidencial